Die Education Roaming (eduroam)[1] Initiative ermöglicht Studierenden und Mitarbeitern von teilnehmenden Universitäten und Organisationen einen unkomplizierten Zugang über die jeweils vorhandene WLAN-Infrastruktur zum Internet. Die TU Braunschweig nimmt ebenfalls an eduroam teil und ermöglicht den Zugang über diverse Accesspoints in das Internet. Zur Absicherung verwendet eduroam Zertifikate, mit deren Hilfe Accesspoints sich gegenüber Nutzern authentifizieren. Die Authentifizierung verhindert, dass durch böswillig betriebene Accesspoints die Anmeldedaten der Nutzer unbemerkt entwendet werden (Stichwort: Rogue Access Point)[2]. Für eine sichere und erfolgreiche Verbindung mit eduroam sind somit Benutzername, Passwort und Zertifikat nötig.

In der Vergangenheit zeigte sich, dass Nutzer besonders den wichtigen Punkt der Zertifikatsprüfung bei der Einrichtung ihrer WLAN-Verbindung meist nicht vornahmen. Aus diesem Grund empfiehlt das Gaus-IT-Zentrum (GITZ) inzwischen die Verwendung eines Einrichtungsassistenten (SecureW2 JoinNow), welcher alle notwendigen Einstellungen automatisch vornimmt. Leider wird seitdem auch auf eine Anleitung, wie eduroam ohne Assistent einzurichten ist, verzichtet. Dies ist schade für Personen, die Einrichtungsassistenten nicht verwenden möchten. Diese Seite richtet sich an erfahrene Nutzer und listet die benötigten Einstellungen für Android und Linux auf, sodass die Einrichtung auch ohne Assistent gelingt.

Eduroam verwendet den IEEE 802.1X Standard[3], welcher Methoden zur Authentifizierung und Autorisierung in LAN- und WLAN-Netzen bereitstellt. Als Extensible Authentication Protocol (EAP)[4] verwendet eduroam das Tunneled Transport Layer Security (TTLS)[5] Protokoll. Das Gerät baut also somit zunächst eine Verbindung zum Authentifizierungsserver der TU Braunschweig auf, um alle nachfolgende Kommunikation über einen TLS Tunnel durchzuführen. Dies ermöglicht die Verwendung von z.B. Klartextpasswörtern bei der Autorisierung des Nutzers, da das Passwort während der Übertragung durch den Tunnel geschützt wird.

Damit beim ersten Aufbau der Verbindung die Identität des Benutzers geheim bleibt, wird beim Aufbau des TTLS der Name "anonymous@tu-braunschweig.de" verwendet. Dieser Name hat jedoch noch eine weitere Zusatzfunktion. Wie eingangs beschrieben kann eduroam an allen teilnehmenden Einrichtungen verwendet werden. Hierfür muss die jeweilige Einrichtung aber wissen, woher der Nutzer ursprünglich kommt, denn Anmeldedaten werden nicht zwischen den verschiedenen Einrichtungen ausgetauscht. Dies geschieht mit Hilfe des zweiten Teils der anonymen Identität, also in diesem Fall mit "@tu-braunschweig.de". Eine entfernte Einrichtung weiß somit, dass der Benutzer zur TU Braunschweig gehört und dass sie dort nachfragen muss, ob der Benutzer autorisiert ist eduroam zu verwenden. Durch den allgemeinen gehaltenen Namen "anonymous", weiß sie jedoch nicht, um welchen Nutzer es sich handelt. Ist auf diese Weise ein TLS-Tunnel aufgebaut, kann die weitere Autorisierung mittels Password Authentication Protocol (PAP)[6] durchgeführt werden. Der aufgebaute Tunnel dient nun zur Übertragung der Anmeldedaten an die TU Braunschweig. Diese meldet dann der anfragenden Einrichtung ob die Anmeldung erfolgreich war, woraufhin der Zugriff auf das WLAN gestattet oder abgelehnt wird.

Das für die TU Braunschweig verwendete CA-Zertifikat kann direkt über den DFN-Verein[7] bezogen werden und direkt über die Webseite des DFN heruntergeladen werden:

Die Einrichtung unter Android erfolgt in zwei Schritten. Zunächst muss das CA-Zertifikat (s.o.) heruntergeladen werden. Im Anschluss muss es installiert werden. Sollte sich nach dem Download das Einrichtungsfenster nicht öffnen, erreicht man dieses auch über Einstellungen → Sicherheit → Von Speicher installieren. Für die Installation vergibt man einen Namen (z.B. "T-Telesec Global Root Class 2") und wählt als Verwendung "WLAN" aus (siehe Bild unten, links).

Ist das CA-Zertifikat installiert, kann eduroam eingerichtet werden. Hierfür wird "TTLS" als EAP-Methode ausgewählt, "PAP" als Phase2-Authentifizierung und das soeben installierte Zertifikat. Als anonyme Identität wird "anonymous@tu-braunschweig.de" eingetragen. Zuletzt werden noch der eigene Benutzername (y-Nummer) und das GITZ-Passwort hinzugefügt. Ein Beispiel zeigt das Bild unten rechts.

Hinweis: Nur mit dem installierten Zertifikat ist eduroam sicher zu benutzen!

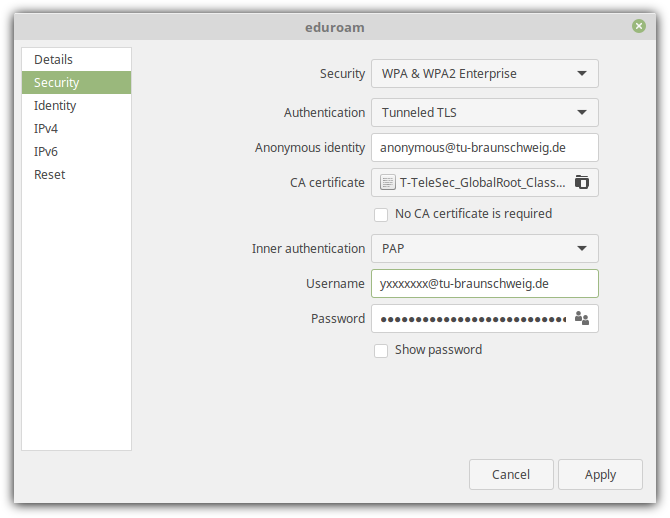

Für die Einrichtung unter Linux mit Hilfe des Network Manager muss zunächst das CA-Zertifikat heruntergeladen werden (s.o.). Das Zertifikat speichert man beispielsweise unter "/opt/tubs-cert/T-TeleSec_GlobalRoot_Class_2.crt" ab. Danach öffnet man den Network Manager und wählt eduroam aus. Im Tab Sicherheit/Security wählt man zunächst "WPA2 Enterprise" aus. Als Authentifizierung wird "Tunneled TLS" zusammen mit der anonymen Identität "anonymous@tu-braunschweig.de" verwendet. Unter CA-Zertifikat wird das eben heruntergeladene und abgespeicherte Zertifikat eingetragen. Für die innere Authentifizierung muss "PAP" ausgewählt werden. Zuletzt wird noch der eigene Benutzername (y-Nummer) und das GITZ-Passwort eingetragen. Ein Beispiel zeigt das nachfolgende Bild.

Hinweis: Nur mit dem installierten Zertifikat ist eduroam sicher zu benutzen!

|